A essa altura do campeonato, acho que a imagem de que o Mac é um computador totalmente imune a malwares já foi totalmente desconstruída — claro, no geral ele é mais seguro que o Windows (não há vírus conhecidos, por exemplo), mas isso não o torna indestrutível. E vejam bem, isso é bom: os usuários não ficam totalmente relaxados e passam a adotar medidas para evitar infecções em suas máquinas, o que, por sua vez, desestimula a comunidade de crackers.

Também por isso, é sempre bom que qualquer ameaça para macOS que seja documentada venha a público o mais rápido possível. Não é o caso do nosso assunto de hoje: o malware OS X/SearchPageInjector foi descoberto pelo pessoal da Intego em janeiro, mas divulgado somente esta semana porque um outro pesquisador de segurança publicou descobertas parecidas, porém menos conclusivas.

O que o malware faz, afinal? Simples: ele aplica silenciosamente códigos JavaScript, hospedados remotamente, nas páginas da internet que você visita. Com isso, uma série de possibilidades se abre para os malfeitores: eles podem adicionar anúncios indevidos nos sites, utilizar o poder de processamento da sua máquina para minerar moedas virtuais (como o Bitcoin) ou ainda roubar dados (como nomes de usuários e senhas).

O ataque funciona até mesmo em sites HTTPS e utiliza um software de proxy do tipo man-in-the-middle para injetar o código JavaScript nas páginas. Segundo a Intego, o malware vem embutido em uma série de softwares supostamente “crackeados” que os usuários baixam via torrent — os aplicativos da suíte da Adobe são um exemplo muito popular.

Como se proteger do ataque, então? Segundo a Intego, seu software de proteção VirusBarrier já é capaz de detectar e exterminar o OS X/SearchPageInjector desde janeiro de 2018 — agora que o problema foi publicamente divulgado, entretanto, é de se esperar que a Apple aja em relação a ele numa futura atualização de software. A empresa recomenda também que você não baixe arquivos (especialmente apps falsificados) via torrent.

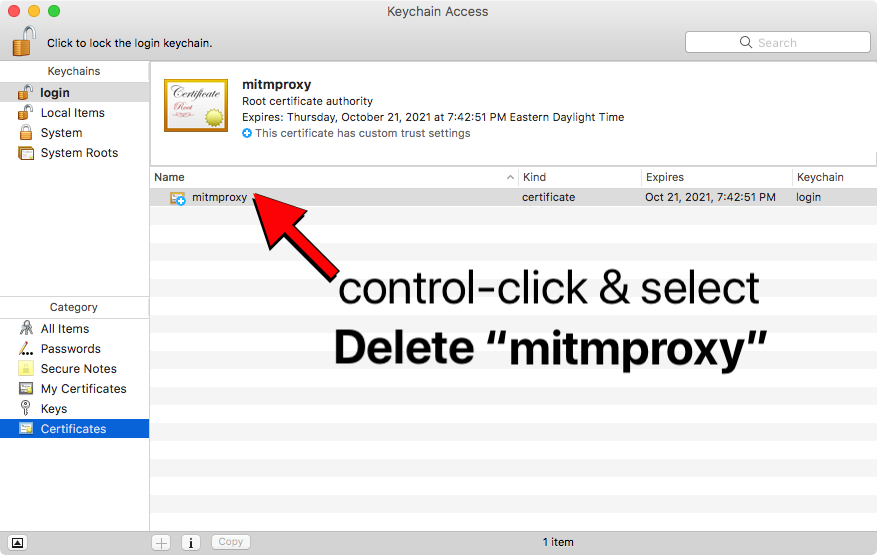

Por fim, você pode ir ao Acesso às Chaves do macOS (ele fica localizado em Aplicativos » Utilitários) e procurar pelo certificado mitmproxy. Se ele estiver instalado e você se certificar de que não o utiliza para nenhuma operação no computador, apague-o: é por meio dele que o malware consegue injetar os códigos JavaScript nas páginas da internet.