Geralmente, nós associamos malwares com padrões irresponsáveis ou pouco saudáveis de uso da internet, como pirataria ou acesso a sites pouco confiáveis. Entretanto, nos esquecemos que, às vezes, as ameaças podem surgir dos lugares aparentemente mais confiáveis — seja por engano nosso ou por uma falha de programação do outro lado. Aqui está um desses casos.

A Sennheiser, uma das principais fabricantes de equipamentos de áudio do mundo, revelou hoje que um software utilitário seu para Macs e PCs sofria de uma vulnerabilidade gravíssima que, na prática, permitia que invasores exibissem “cópias falsificadas” de qualquer site, com certificado de segurança e tudo.

O software em questão é o HeadSetup, um utilitário que serve para que os usuários conectem seus alto-falantes ou fones de ouvido a outros dispositivos uma vez já conectados ao Mac ou ao PC. A Sennheiser já corrigiu o problema e todos os usuários devem atualizar o software imediatamente, mas não só isso: é necessário seguir alguns passos, descritos aqui [PDF], para apagar o certificado que estava possibilitando os ataques. É importante seguir esses passos mesmo que você tenha usado o HeadSetup no passado e já o tenha desinstalado.

A causa do problema está no fato de que o software instalava no Mac/PC um certificado root com uma chave única, facilmente encontrada no cofre de códigos do sistema operacional. Como essa mesma chave era utilizada em todas as instalações do utilitários, invasores poderiam facilmente usá-las para recriar sites aparentemente seguros, com certificados HTTPS, e roubar informações como logins, senhas e números de cartão de crédito.

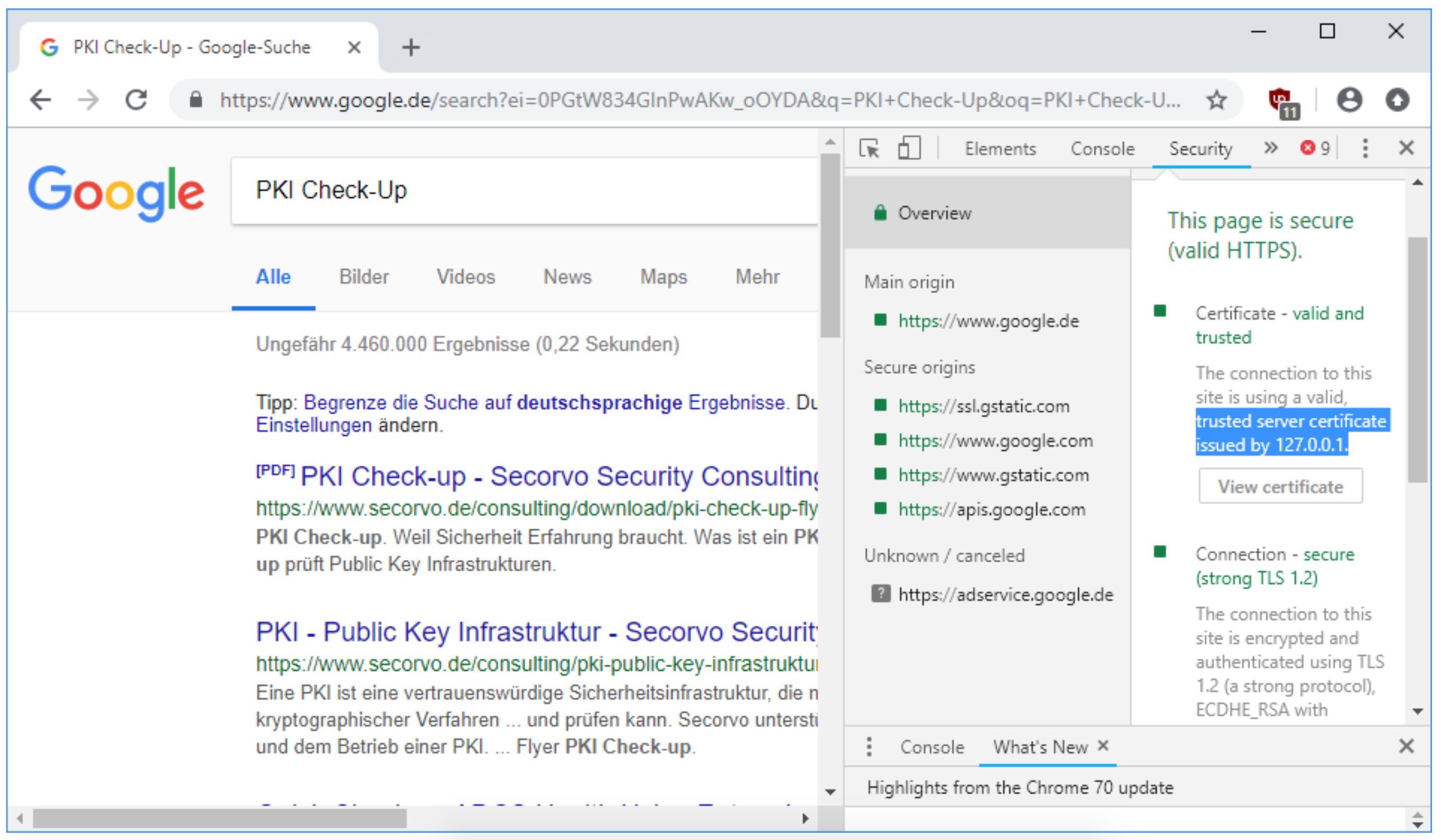

Os pesquisadores do instituto de segurança digital Secorvo fizeram uma prova de conceito da falha [PDF], recriando perfeitamente uma página de buscas do Google com um certificado HTTPS falsificado por conta da vulnerabilidade no software da Sennheiser:

Sim, a fabricante alemã pisou feio na bola — basta lembrar que, por uma polêmica similar ocorrida em 2015, a Lenovo foi obrigada a pagar uma multa de US$3,5 milhões ao governo americano. Aos usuários, resta seguir o tutorial de “limpeza” linkado acima e torcer para que esse tipo de negligência se torne cada vez mais raro — afinal, se não podemos confiar nem mesmo nas empresas consideradas confiáveis, em quem confiaremos?

via TechCrunch