Vulnerabilidades num determinado sistema operacional podem surgir de diversas formas, desde uma falha no próprio sistema até um aplicativo de código mal-escrito ou deficiente. Agora, ver um aplicativo — que não se propõe a ser um malware — deliberadamente instalar uma vulnerabilidade na sua máquina… aí, já estamos falando de um caso bem mais raro.

Foi exatamente a descoberta feita pelo pesquisador de segurança Jonathan Leitschuh envolvendo o aplicativo para macOS do serviço de videoconferências Zoom. Como demonstrado pelo pesquisador numa prova de conceito, o aplicativo do Zoom instala, silenciosamente, um servidor web na máquina; esse servidor roda a todo tempo como um processo de plano de fundo e permite que, com um clique num simples link, qualquer website ative a câmera do Mac e faça o usuário entrar, a qualquer momento, numa chamada de vídeo — mesmo sem ter aceitado isso.

Mais assustador ainda é notar que o tal servidor permanece no Mac mesmo após a desinstalação do app do Zoom. Segundo os desenvolvedores, a permanência do servidor existe para que você possa reinstalar o utilitário do Zoom sem qualquer trabalho, simplesmente visitando uma página da web; na prática, entretanto, isso significa que a vulnerabilidade resiste até mesmo após a sua fonte ser expurgada. O final do post de Leitschuh no Medium dá os passos para que os usuários eliminem o servidor dos seus Macs, o que requer uma viagem ao Terminal.

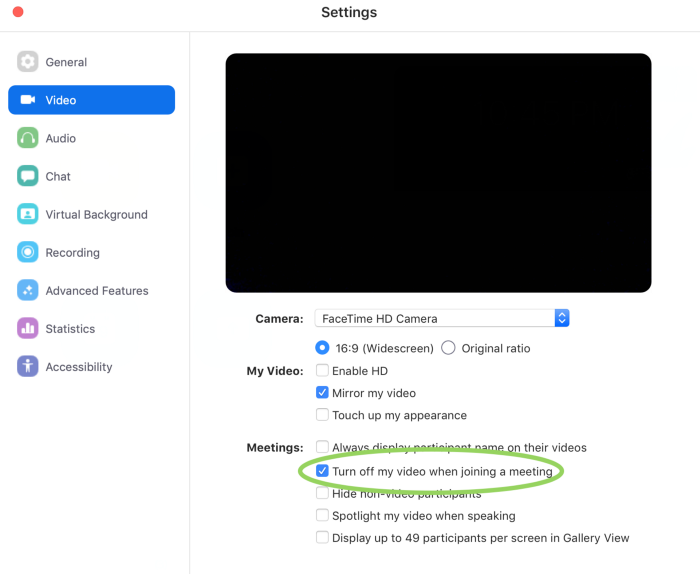

Uma forma mais simples — mas menos segura — de se proteger é ir até as configurações do Zoom e marcar a opção “Desligar vídeo ao entrar numa reunião”. Neste caso, o servidor ainda poderá lhe jogar no meio de uma videoconferência com um simples clique num link, mas ao menos sua câmera estará desligada por padrão e você poderá sair daquele ambiente antes que outras pessoas vejam seja lá o que você estiver fazendo em frente ao computador.

Leitschuh informou à Zoom sobre o problema no final de março, respeitando a janela de 90 dias comumente acordada para divulgar vulnerabilidades publicamente. O problema é que a empresa não tomou medidas a tempo para corrigir a falha: a Zoom afirmou que o uso do servidor no Mac é uma “solução alternativa” a mudanças implementadas pela Apple no Safari 12, afirmando que, sem ele, os usuários não teriam acesso às ferramentas da empresa, como reuniões com um clique e acesso rápido a conversas.

Após a reação extremamente negativa do público, a Zoom, entretanto, voltou atrás: a empresa afirmou que liberará nos próximos dias uma atualização para o seu aplicativo a qual desativará completamente o servidor suspeito. O update trará ainda um novo desinstalador que removerá completamente o utilitário do Zoom quando solicitado pelo usuário e, por fim, trará ativada por padrão para novos usuários a opção de não ligar o vídeo automaticamente ao entrar numa chamada.

via MacRumors

Atualização 10/07/2019 às 13:59

A Zoom já emitiu a correção ao seu app, eliminando o servidor suspeito e adicionando um desinstalador completo ao utilitário. Usuários do aplicativo podem atualizá-lo imediatamente na sua aba de updates.

Atualização II 10/07/2019 às 19:30

A Zoom não foi a única a tomar medidas para corrigir o comportamento no mínimo questionável do seu app para macOS: a Apple confirmou agora há pouco ao TechCrunch que também emitiu uma atualização de segurança silenciosa para o sistema operacional (por meio do sistema XProtect) a qual remove o servidor malicioso do aplicativo — mesmo que o usuário ainda não tenha atualizado o app em si.

Segundo a Maçã, a atualização não requer qualquer interação por parte do usuário e é aplicada automaticamente, então todos os Macs do mundo deverão estar devidamente protegidos muito em breve.

Que dimensão essa lambança tomou, hein?