Hoje, o mundo cibernético entrou em uma certa polvorosa por causa de uma descoberta que afeta basicamente todas as redes Wi-Fi protegidas pelo protocolo de segurança mais popular do mundo — tudo por causa de uma vulnerabilidade já rapidamente nomeada de KRACK (Key Reinstallation Attacks, ou Ataque da Reinstalação de Chaves). A falha é grave, mas, antes que alguém saia correndo pelas colinas, é bom notar que (ao que tudo indica) a Apple já tratou de corrigi-la nos seus produtos mais usados.

Ainda assim, saibamos dos detalhes do problema para cercarmo-nos de precauções, certo? Então vamos analisar a história com mais calma!

Tudo começou quando os pesquisadores da universidade KU Leuven, da Bélgica, colocaram no ar hoje cedo um site inteiro dedicado somente a detalhar a vulnerabilidade. A falha está na própria natureza do protocolo de segurança WPA/WPA21Wi-Fi Protected Access, ou Acesso Wi-Fi Protegido., utilizado por padrão como proteção de todas as redes sem fio modernas — basicamente, se o seu roteador tem uma senha, certamente ele é protegido por esse protocolo.

O que acontece, aqui, é que o potencial ataque tira proveito de um handshake2Processo pelo qual duas máquinas confirmam o reconhecimento uma da outra antes de iniciarem a comunicação. quádruplo estabelecido entre o roteador e a máquina que confere que ambos têm o mesmo código e autentica a entrada do receptor (o computador/smartphone/tablet ou seja o que for) no ponto de acesso (o roteador). Basicamente, os hackers criam uma duplicata da rede a ser atacada, copiando o seu endereço MAC3Media Access Control, ou Controle de Acesso a Mídia.; essa rede atua como um intermediário que faz com que o dispositivo conecte-se a ela em vez da rede original.

Essa rede falsa, então, força o protocolo WPA2 a utilizar o mesmo código de criptografia múltiplas vezes em vez de exigir um a cada comunicação com o dispositivo; com isso, essencialmente, a rede torna-se desprotegida e o malfeitor tem acesso a todo o tráfego realizado nela. Assim, então, torna-se fácil ter acesso a informações sigilosas como senhas, números de cartão de crédito ou quaisquer outros pedaços de dados que você porventura digite ou de alguma outra forma utilize na internet; também é possível injetar malwares na rede para infectar máquinas conectadas a ela.

O detalhe é que o ataque pode ser realizado tanto do lado do dispositivo (smartphone, computador, tablet, etc.) quanto do do roteador; basta que o malfeitor esteja dentro da área de alcance da rede em questão. É aí que entra uma parte importante do problema todo: aparentemente, alguns dispositivos são mais suscetíveis ao ataque do que outros. O Android e o Linux, por exemplo, não forçam que a comunicação entre o roteador e o dispositivo protegida por WPA2 seja acompanhada de uma chave de criptografia diferente a cada sessão, facilitando o processo de invasão das redes.

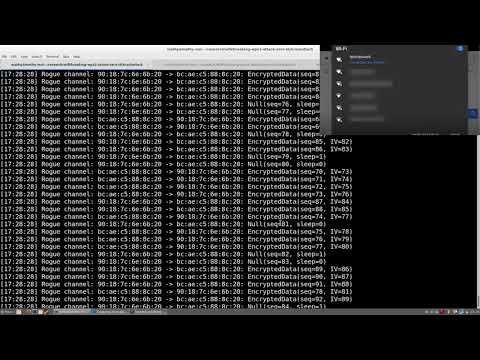

Os pesquisadores publicaram no YouTube um vídeo acessando uma rede com a mãozinha de um dispositivo rodando o Android 6.0. A invasão permitiu que eles obtivessem informações até mesmo de tráfego em sites com protocolos de segurança, com a URL https://. O mais preocupante de tudo, neste caso, é que os sistemas permitiram que a chave de criptografia fosse substituída por uma consistente somente de zeros, ou seja, tornando a segurança nula. A prova de conceito pode ser vista logo abaixo:

Então, uma vez provado o ponto de que o problema é grave, vamos à parte essencial: como se proteger dele? Bom, primeiramente, falemos de uma perspectiva geral. Basicamente, atualize tudo o que você tem o mais rápido possível. Como a falha fez muito barulho na internet, é provável que todas as fabricantes de roteadores e dispositivos eletrônicos atualizem os firmwares e softwares dos seus produtos rapidamente para mantê-los seguros. Atualize o seu computador, o tablet, o smartphone, a smart TV, o ereader, o smartwatch, a balança conectada, a geladeira futurista ou seja lá o que for. E pesquise o seu modelo de roteador na internet para checar se existem atualizações para ele — essa é uma parte crucial do processo de proteção.

Agora, considerando que estamos no MacMagazine e o nosso foco é, naturalmente, a Maçã, vamos falar especificamente dos Macs, iTrecos e afins. Rene Ritchie, do iMore, confirmou com uma fonte dentro da Apple que uma “versão anterior” das betas do iOS, do macOS, do watchOS e do tvOS (ou seja, anterior às terceiras lançadas hoje) já estão imunes ao ataque — é recomendável, portanto, que todos atualizem os seus dispositivos assim que os updates forem liberados para o público geral o mais rápido possível. Não se sabe ainda, por outro lado, se os roteadores AirPort — já praticamente abandonados pela Apple há algum tempo — receberão alguma atualização para protegê-los do ataque.

É importante notar que, se qualquer um dos lados do ataque (no caso, ou o roteador ou o dispositivo) está protegido, a invasão é impossibilitada. Portanto, ainda que o seu roteador não receba as atualizações necessárias, é recomendável atualizar todos os seus gadgets o quanto antes. Mesmo que a probabilidade de você sofrer um ataque assim seja pequena, nunca é uma má ideia estar protegido para qualquer eventualidade, afinal.

via The Verge

Notas de rodapé

- 1Wi-Fi Protected Access, ou Acesso Wi-Fi Protegido.

- 2Processo pelo qual duas máquinas confirmam o reconhecimento uma da outra antes de iniciarem a comunicação.

- 3Media Access Control, ou Controle de Acesso a Mídia.