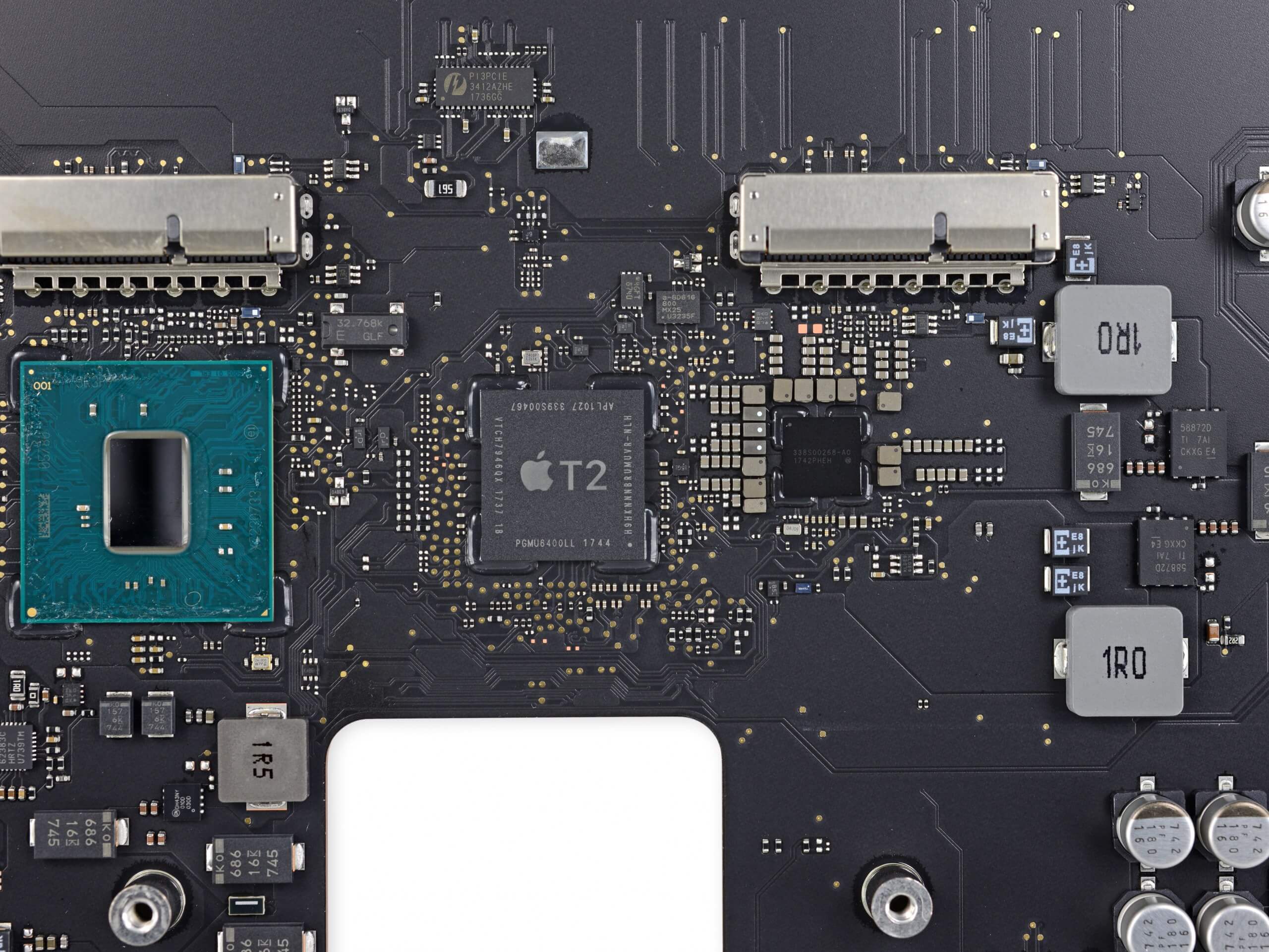

Os chips da série T, da Apple, são um dos grandes triunfos da Maçã para garantir a segurança dos Macs com eles equipados. Desde a estreia do processador T1, no primeiro MacBook Pro com Touch Bar, o chip controla vários elementos que garantem a segurança da máquina, como a criptografia, o Touch ID e o processo de inicialização. Com o T2, lançado alguns anos depois, mais algumas funções foram depositadas na conta do processador, como o controle do processamento de áudio do sistema.

Entretanto, nem tudo são flores: o pesquisador Niels H., da empresa de cibersegurança ironPeak, publicou hoje seus achados sobre uma vulnerabilidade fundamental — e incorrigível — encontrada no chip T2, que, se explorada com sucesso, poderia conceder a um potencial invasor o acesso root do seu Mac — ou seja, controle total e silencioso das funções da máquina.

Antes de explicar melhor a questão, vale avisar que você não precisa sair correndo para as colinas ou queimar seu computador com medo de uma invasão remota: para que um ataque desse seja realizado, o invasor precisa ter posse da sua máquina e realizar uma série de ações altamente específicas e complexas. Ou seja, muito dificilmente o cidadão comum algum dia precisará se preocupar com uma coisa dessas.

A vulnerabilidade em questão não chega a ser novidade: o chip T2 é baseado no processador A10 Fusion, que equipou dispositivos como os iPhones 7 [Plus] e os iPads de 6ª e 7ª gerações. Por consequência, o T2 conta com a mesma vulnerabilidade incorrigível descoberta para aqueles chips, que permitiu a criação da ferramenta checkm8 para jailbreak dos dispositivos.

A falha em questão está presente no próprio hardware dos chips A10/T2, então não pode ser corrigida. Para ganhar acesso ao Mac, o invasor precisa se aproveitar da falha e combiná-la com uma outra vulnerabilidade, descoberta anteriormente pelo grupo Pangu, para superar o mecanismo de segurança realizado na inicialização da máquina em modo de recuperação (DFU); com isso, ganha-se acesso total ao root e aos privilégios de execução kernel do Mac.

A falha não pode, a princípio, descriptografar arquivos e dados protegidos pelo FileVault; entretanto, como o chip T2 é responsável pelo controle do teclado da máquina no processo de inicialização, seria possível instalar um keylogger para capturar as senhas do usuário e, com isso, obter acesso posterior aos seus dados. Também seria possível acessar dados de localização do Buscar ou de máquinas MDM (mobile device management, ferramenta para controle de dispositivos empresariais).

Vale notar que ainda não é possível determinar se a falha afetará Macs equipados com o Apple Silicon: como as futuras máquinas terão um processo de inicialização diferente do atual, pode ser que as invasões não sejam possíveis. A se confirmar, de qualquer forma.

O fato é que, como já dito, não há necessidade de grandes preocupações em relação à falha: basta que você mantenha o Mac sob seus cuidados e certifique-se de não plugar acessórios USB-C desconhecidos ou não-confiáveis na máquina. Como de costume, uma boa dose de bom senso é o melhor instrumento de segurança que você pode manter na sua vida digital.

via AppleInsider

Atualização, por Luiz Gustavo Ribeiro 07/10/2020 às 10:21

Diferentemente do que foi veiculado, o pesquisador Niels H. é um consultor industrial que forneceu uma análise sobre o impacto da falha do chip T2 e foi incorretamente referido como a pessoa responsável pela descoberta da vulnerabilidade.

Sendo assim, os pesquisadores responsáveis pela descoberta são: @h0m3us3r, @mcmrarm, @aunali1 e Rick Mark (@su_rickmark).